El error humano puede ser la vulnerabilidad más importante de cualquier sistema de seguridad. Por lo tanto, reconocer esta amenaza es vital para implementar una seguridad adecuada de cualquier descripción, especialmente la ciberseguridad .

Al comprender las deficiencias humanas, puede trabajar para contrarrestarlas y, al hacerlo, proteger su medio ambiente. A continuación, se ofrece una guía para ayudarlo a abordar la amenaza de la ciberseguridad.

Índice de Negocio

Cómo lidiar con el error humano

Adopte un enfoque triple para minimizar los errores humanos. Automatice tantos procesos como pueda salirse con la suya y revise las auditorías con vigilancia humana como respaldo de su automatización, en lugar de como su primera línea de defensa.

La revisión por pares se puede superponer. Una persona puede cometer un error (o ser un mal actor). Sin embargo, es más probable que dos o más personas se den cuenta del error (o negligencia). Obviamente, esto debe equilibrarse con la necesidad de mantener el negocio funcionando sin problemas.

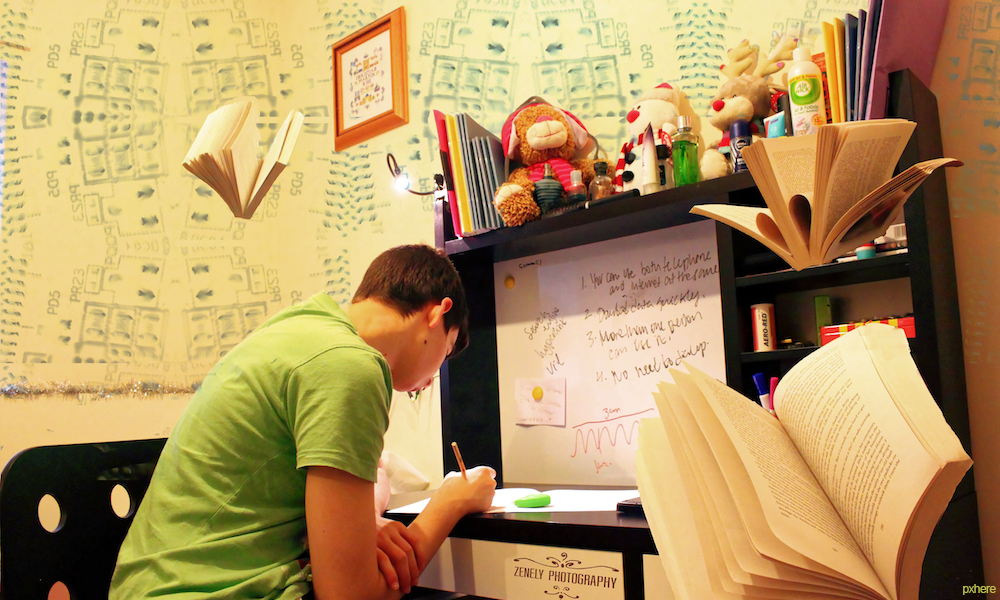

Mantenga a los empleados en la cima de su juego con instrucción y capacitación. Aproveche cada oportunidad para actualizar al personal sobre las nuevas amenazas de ciberseguridad y únase a grupos de ciberseguridad para el juego de roles y la transferencia de conocimientos.

Automatizar procesos

Al final del día, la mayor parte de la ciberseguridad gira en torno al concepto de control de acceso , aunque de diferentes formas. A continuación se muestran algunos ejemplos de cómo esto puede funcionar en la práctica incluso en pequeñas empresas.

Cortafuegos

Utilice cortafuegos para controlar qué tráfico externo tiene acceso a su red interna. También pueden escanear el tráfico interno en busca de señales de comportamiento sospechoso.

WAF

Los firewalls de las aplicaciones web controlan el tráfico externo que tiene acceso a su sitio web.

Antivirus

Utilice programas antivirus para controlar qué aplicaciones pueden acceder a sus dispositivos, por ejemplo, computadoras, tabletas y teléfonos móviles.

Filtros de correo electrónico

Administre el phishing y el SPAM con filtros de correo electrónico, de modo que solo los correos electrónicos útiles puedan llegar a su bandeja de entrada.

Inicios de sesión

Utilice contraseñas para controlar quién tiene acceso a qué aplicaciones (y en qué medida).

Todos estos procesos deben configurarse adecuadamente. Sin embargo, después de eso, solo deberían necesitar monitoreo y actualización cuando sea necesario.

Procesos de revisión por pares

Idealmente, todo el trabajo debería ser verificado dos veces por un humano. Sin embargo, no es necesario controlar todo el trabajo en el mismo grado.

Por ejemplo, es posible que algunas tareas solo requieran una verificación periódica. Es posible que un colega o supervisor deba verificar dos veces algunos trabajos antes de acordar su finalización.

Algunas tareas pueden necesitar ser revisadas por más personas en un nivel superior. El punto crítico es asegurarse de que los controles y equilibrios humanos reflejen el nivel de seguridad de la tarea.

Formación de los empleados

Hay tres elementos vitales para una formación adecuada de los empleados . El primero es averiguar qué necesita saber cualquier empleado. El segundo es encontrar la mejor manera de comunicarles esta información. El tercero es asegurarse de que comprendan por qué es importante esta capacitación.

Determinar lo que los empleados necesitan saber

Cuantos más empleados tenga, menos probable será que una estrategia de capacitación de “talla única” brinde los mejores resultados. En su lugar, observe cada función laboral y piense en lo que un empleado necesita saber para desempeñar esa función de forma segura. Enfoca tu entrenamiento en eso y solo en eso. Esto evitará que el empleado se sienta mal preparado o sobrecargado.

Educación

La forma de promover la adquisición y transferencia de conocimientos, en última instancia, se reduce al costo. Por ejemplo, ¿contrata profesionales de ciberseguridad con las aclaraciones de la industria, o somete a su personal técnico a certificaciones profesionales? Para los cursos de educación menos especializados que implican la asistencia fuera del sitio, así como el aprendizaje en línea, son el camino a seguir.

Todo el personal necesita algún conocimiento sobre las amenazas cibernéticas y cómo evitar que accedan a sus dispositivos y sistemas. Luego, para su tranquilidad, su empresa tendría a su disposición un equipo de expertos para ayudar a su empresa a superar lo peor de un ataque.

Resumen

Las personas son la mayor amenaza para las violaciones de seguridad, y es por eso que todo el personal debe conocer los conceptos básicos del ciberdelito y qué hacer para prevenir una invasión a través de su dispositivo o acciones. Las empresas deben saber que cuentan con el apoyo de sus proveedores de tecnología, alojamiento y software en caso de que ocurra lo peor y, idealmente, también tener su propio equipo de expertos listo.